Un cliente nos comentaba que empezó a perder dinero, clientes, imagen, robo de información confidencial y prestigio por recibir ataques de intrusos informáticos en los diferentes sistemas que utilizaban. No pudieron controlar la situación hasta que se contactaron con nosotros para comentarnos sobre su problema.

Gracias a nuestros servicios pudieron optimizar los controles de seguridad informática de su negocio y tener un conocimiento para tomar decisiones pro-activas frente a un ataque cibernético. La inversión que realiza la empresa con nuestros servicios, permite minimizar la pérdida de dinero y maximizar las ganancias, aún cuando ocurren ataques cibernéticos. Aumentará su imagen, prestigio, fidelidad porque protegerá la información confidencial y la relación con clientes, inversores, proveedores.

Invierta menos del 10% y obtenga mas del 90% de beneficios para su negocio.

Le garantizamos que con nuestros servicios, podrá controlar y conocer el estado de la seguridad informática de tu empresa y concentrarte en el crecimiento y prosperidad de tu negocio. Nuestros profesionales trabajan en forma artesanal, de la misma forma que lo hace un intruso pero en forma autorizada. Tendrá a su disposición expertos en seguridad informática que lo ayudaran en dar respuestas a los incidentes y toma de decisiones en forma personalizada.

Es el momento de empezar a proteger su negocio. Obtenga sin costo su cotización personalizada con nuestros expertos, ahora mismo…

[tw_divider type=”space” height=”40″]

[tw_pricing_table column=”3″ price_category_list=”hackingeticoweb”]

[tw_divider type=”space” height=”40″]

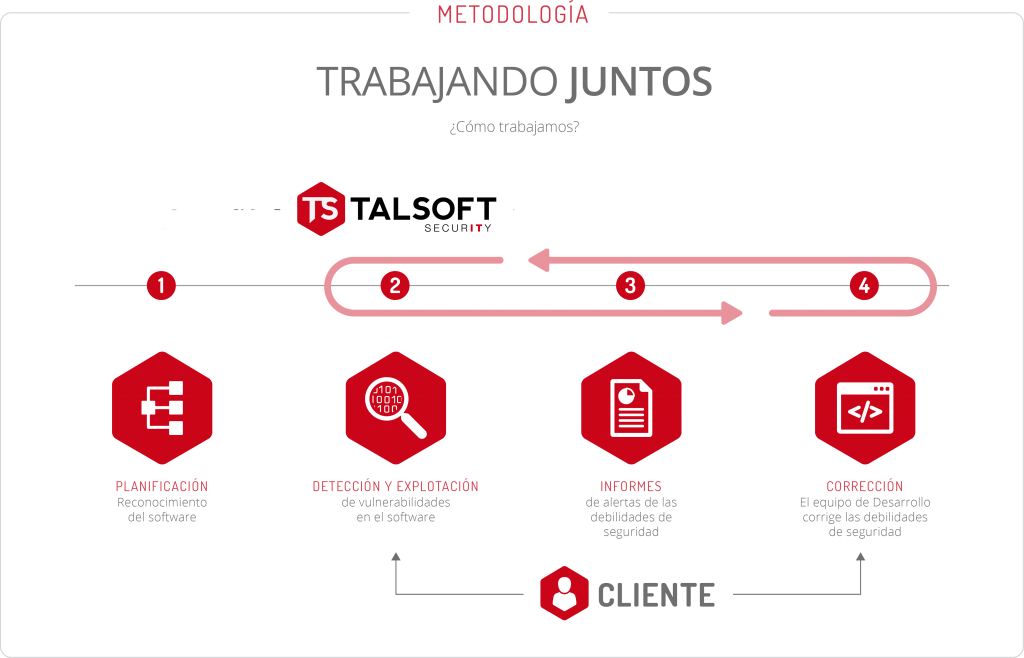

Un proyecto de Hacking Ético consiste en una auditoría de seguridad informática controlada a los sistemas informáticos de una empresa, de la misma forma que lo haría un intruso o pirata informático pero de forma ética, previa autorización de un convenio de confidencialidad por escrito. El resultado es un informe donde se identifican los sistemas en los que se ha logrado penetrar y la información confidencial y/o secreta conseguida.

[tw_accordion][tw_accordion_item item_title=”Detalle general del servicio” item_expand=”false”]

El servicio ofrecido incluye todos los testeos de seguridad informática de la aplicación en Internet. Se realizará en base al estándar OWASP o OSSTM y a continuación se enumeran los diferentes testeos que se realizan:

- Análisis de las aplicaciones Web

- Enumeración de accesos al sitio

- Enumeración de Aplicaciones dentro del sitio

- Búsqueda de entradas y salidas de datos

- Búsqueda de errores de diseño

- Búsqueda de errores de configuración

- Búsqueda de errores de desarrollo

- Análisis de la autenticación

- Análisis de la autorización

- Análisis del manejo de sesiones

- Análisis de la funcionalidad

- Análisis de técnicas de Cross Site Scripting

- Análisis con técnicas de Sql Injection

- Generación del informe final

[/tw_accordion_item][tw_accordion_item item_title=”Entregables” item_expand=”false”]Se entregará un informe final gerencial y técnico, en el que se incluyen los análisis y los resultados de las pruebas. El reporte entregado contendrá la evaluación del estado de seguridad a la fecha de la conclusión de las pruebas como así también las recomendaciones en cada caso.[/tw_accordion_item][tw_accordion_item item_title=”Adicionales sin costo” item_expand=”false”]

- Re-verificación: Una vez realizado el testeo y entregado el reporte, la propuesta incluye 1 re-testeo de seguridad de las vulnerabilidades resueltas. El retesteo para la generación del reporte final, no debe extenderse mas allá de los 30 días de entregado el reporte inicial.

- Consultorías: La propuesta incluye consultorías sobre temas en seguridad informática.

- Convenio de confidencialidad: El servicio se iniciará una vez firmado el convenio de confidencialidad y aceptando las condiciones comerciales.

- Cloud Privado: Se creará un acceso al cliente a nuestro cloud para poder descargar los reportes o recursos.

[/tw_accordion_item][/tw_accordion]

[tw_button icon=”” link=”http://www.talsoft.com.ar/site/obtener-una-cotizacion/” size=”medium” rounded=”true” style=”flat” hover=”default” color=”#f01d1d” target=”_blank”]Obtener una cotización[/tw_button]